Az állami és önkormányzati szervek elektronikus információbiztonságáról szóló 2013. évi L. törvény (Ibtv.) 2013. július 1-jén lépett hatályba. Az Ibtv. alapján az elektronikus információs rendszereket – a kockázatarányos védelem megvalósítása érdekében – biztonsági osztályba, a szervezetet pedig – a védelmi felkészültsége alapján – biztonsági szintbe kell sorolni. – A jogszabály legfontosabb előírásait Misák István információbiztonsági tanácsadó foglalja össze.

A biztonsági osztályba és a biztonsági szintbe sorolást az Ibtv. 26. §-ának (1) és (2) bekezdései alapján legkésőbb a törvény hatályba lépését követő egy éven belül, azaz legkésőbb 2014. július 1-jéig kell elvégezni.

A biztonsági osztályba sorolás elvégzését követően meg kell vizsgálni, hogy az adott informatikai rendszer melyik biztonsági osztály követelményeit teljesíti, és ha nem éri el az elvárt biztonsági osztály követelményeit, akkor 90 napon belül, azaz legkésőbb 2014. szeptember 28-ig cselekvési terveket kell készíteni a hiányosságok pótlására.

Az Ibtv. lehetőséget ad a követelmények fokozatos teljesítésére, tehát ha egy informatikai rendszer biztonsági osztálya nem éri el az elvárt biztonsági osztályt, akkor két év áll a rendelkezésre, hogy a következő biztonsági osztály követelményeit teljesítse.

Biztonsági osztályba sorolás

Az informatikai rendszereket az információbiztonság három alaptényezője – bizalmasság, sértetlenség, rendelkezésre állás – szerint külön-külön egy ötfokozatú skálán biztonsági osztályba kell sorolni. A biztonsági osztályba soroláskor a rendszerben kezelt adatok bizalmasságának, sértetlenségének és rendelkezésre állásának, illetve az informatikai rendszer sértetlenségének és rendelkezésre állásának elvesztéséből fakadó kár szerint kell az értékelést elvégezni.

Bizalmasság fogalma: az elektronikus információs rendszer azon tulajdonsága, hogy a benne tárolt adatot, információt csak az arra jogosultak és csak a jogosultságuk szintje szerint ismerhetik meg, használhatják fel, illetve rendelkezhetnek a felhasználásáról.

Sértetlenség fogalma: az adat tulajdonsága, amely arra vonatkozik, hogy az adat tartalma és tulajdonságai az elvárttal megegyeznek, ideértve a bizonyosságot abban, hogy az az elvárt forrásból származik (hitelesség) és a származás ellenőrizhetőségét, bizonyosságát (letagadhatatlanságát) is, illetve az elektronikus információs rendszer elemeinek azon tulajdonságát, amely arra vonatkozik, hogy az elektronikus információs rendszer eleme rendeltetésének megfelelően használható.

Rendelkezésre állás fogalma: annak biztosítása, hogy az elektronikus információs rendszerek az arra jogosult személy számára elérhetőek és az abban kezelt adatok felhasználhatóak legyenek.

A végeredmény valamennyi informatikai rendszer (B, S, R) számhármasa, mely alapján a logikai védelmi intézkedéseket ki lehet dolgozni.

A logikai védelmi intézkedéseket az állami és önkormányzati szervek elektronikus információbiztonságáról szóló 2013. évi L. törvényben meghatározott technológiai biztonsági, valamint biztonságos információs eszközökre, termékekre vonatkozó, valamint a biztonsági osztályba és biztonsági szintbe sorolási követelményeiről szóló 77/2013. (XII. 19.) NFM rendelet (továbbiakban: technológiai vhr) tartalmazza.

Az elektronikus információs rendszerek biztonsági osztályba sorolását az elektronikus információs rendszerek biztonságáét felelős személy készíti elő, ugyanakkor a feladatot célszerű az adott rendszer adatgazdájával együttműködésben elvégezni.

A feladat elvégzésébe azért javasolt az adatgazdákat bevonni, mivel az információbiztonsági felelős nem feltétlenül ismeri a rendszerben kezelt adatokat, illetve nem biztos, hogy meg tudja ítélni, hogy ha az informatikai rendszerben kezelt adat bizalmassága, sértetlensége vagy rendelkezésre állása, illetve az informatikai rendszer sértetlensége vagy rendelkezésre állása sérül, akkor mekkora kár éri az adott szervezetet.

Adatgazda fogalma: annak a szervezeti egységnek a vezetője, ahová jogszabály vagy közjogi szervezetszabályozó eszköz az adat kezelését rendeli, illetve ahol az adat keletkezik.

A biztonsági osztályba sorolás útmutatóját a technológiai vhr tartalmazza, de ezt minden szervezetnek saját magára nézve testre kell szabnia.

A következőkben megnézünk két konkrét példát, ahol lépésről-lépésre végigvezetjük az olvasót a biztonsági osztályba sorolás műveletén.

Adott egy Polgármesteri Hivatal, amely több informatikai rendszert használ.

Informatikai rendszerek meghatározása

Mi most kiválasztunk két, széles körben elterjedt informatikai alkalmazást, melyek biztonsági osztályba sorolását lépésről-lépésre el fogjuk végezni.

1. Szociális juttatásokat nyilvántartó informatikai rendszer

A Hivatal szociális juttatásokat kezelő informatikai alkalmazása.

2. Humánpolitikai nyilvántartás

A Hivatal humánpolitikai nyilvántartása.

A biztonsági osztályba sorolás módszertanának kidolgozása

Első lépésként ki kell dolgoznunk a szervezet biztonsági osztályba sorolásának módszertanát, azaz a technológiai vhr-hez igazodóan fel kell állítanunk a bizalmasság, sértetlenség és a rendelkezésre állás kárérték táblázatait.

A technológiai vhr-rel ellentétben mi nem egy, hanem három kárérték táblázatot fogunk használni, mivel más lehet a káresemény mindhárom tényező esetén.

Bizalmasság kárérték táblázata – minta

| Kárérték szint/Kárfajta | Közvetlen anyagi kár | Társadalmi-politikai hatás | Jogi következmény |

|---|---|---|---|

| 1. nem értelmezhető | Nyilvános adat | ||

| 2. csekély kár | 1.000.000 Ft-ig | Kínos helyzet a szervezeten belül | Belső szabályozóval védett adat vagy néhány személyes adat bizalmassága sérül |

| 3. közepes kár | 10.000.000 Ft-ig | Bizalomvesztés a szervezet középvezetésében, bocsánatkérést és/vagy fegyelmi intézkedést igényel. | Tömeges személyes adat vagy néhány különleges adat bizalmassága sérül |

| 4. nagy kár | 100.000.000 Ft-ig | Bizalomvesztés a szervezet felső vezetésében, a középvezetésen belül személyi konzekvenciák | Tömeges különleges adat bizalmassága sérül |

| 5. nagyon nagy kár | 100.000.000 Ft felett | Súlyos bizalomvesztés a szervezet felső vezetésében, a szervezet felső vezetésén belül személyi konzekvenciák | Kiemelten tömeges különleges adat bizalmassága sérül |

Sértetlenség kárérték táblázata – minta

| Kárérték szint/Kárfajta | Közvetlen anyagi kár | Közvetett anyagi kár | Társadalmi-politikai hatás |

|---|---|---|---|

| 1. jelentéktelen kár | 100.000 Ft-ig | 1 emberórával állítható helyre | Nincs bizalomvesztés, a probléma a szervezeten belül marad |

| 2. csekély kár | 1.000.000 Ft-ig | 1 embernappal állítható helyre | Kínos helyzet a szervezeten belül |

| 3. közepes kár | 10.000.000 Ft-ig | 1 emberévvel állítható helyre | Bizalomvesztés a szervezet középvezetésében, bocsánatkérést és/vagy fegyelmi intézkedést igényel. |

| 4. nagy kár | 100.000.000 Ft-ig | 1-10 emberévvel állítható helyre | Bizalomvesztés a szervezet felső vezetésében, a középvezetésen belül személyi konzekvenciák |

| 5. nagyon nagy kár | 100.000.000 Ft felett | Több mint 10 emberévvel állítható helyre | Súlyos bizalomvesztés a szervezet felső vezetésében, a szervezet felső vezetésén belül személyi konzekvenciák |

Rendelkezésre állás kárérték táblázata – minta

| Kárérték szint/Kárfajta | Közvetlen anyagi kár | Közvetett anyagi kár | Társadalmi-politikai hatás | Szolgáltatási időszak (nap x óra) | Szolgáltatási szint (heti maximum kiesési idő) |

|---|---|---|---|---|---|

| 1. jelentéktelen kár | 100.000 Ft-ig | 1 emberórával állítható helyre | Nincs bizalomvesztés, a probléma a szervezeten belül marad | 5×8 | 99,3% hetente 3 óra |

| 2. csekély kár | 1.000.000 Ft-ig | 1 embernappal állítható helyre | Kínos helyzet a szervezeten belül | 5×8 | 96,5% hetente 1,5 óra |

| 3. közepes kár | 10.000.000 Ft-ig | 1 emberévvel állítható helyre | Bizalomvesztés a szervezet középvezetésében, bocsánatkérést és/vagy fegyelmi intézkedést igényel. | 7×24 | 99,5% hetente 50,4 perc |

| 4. nagy kár | 100.000.000 Ft-ig | 1-10 emberévvel állítható helyre | Bizalomvesztés a szervezet felső vezetésében, a középvezetésen belül személyi konzekvenciák | 7×24 | 99,9% hetente 10,1 perc |

| 5. nagyon nagy kár | 100.000.000 Ft felett | Több mint 10 emberévvel állítható helyre | Súlyos bizalomvesztés a szervezet felső vezetésében, a szervezet felső vezetésén belül személyi konzekvenciák | 7×24 | 99,99% hetente 1 perc |

Adatgazdák meghatározása

A következő lépésként meg kell határoznunk a két kiválasztott informatikai rendszer adatgazdáját.

Ezt célszerű a Hivatal Szervezeti és Működési Szabályzata (továbbiakban: SzMSz) alapján elvégezni. A képzeletbeli hivatalunk SzMSz-e alapján a szociális juttatások nyilvántartásáért a Szociális Iroda, a humánpolitikai nyilvántartásért pedig a Humánpolitikai Iroda vezeti. Értelemszerűen ennek a két szervezeti egységnek a vezetője lesz a két informatikai rendszerünk adatgazdája.

Az informatikai rendszerekben kezelt adatok meghatározása

Az adatgazdákkal folytatott interjú eredményeképpen meghatároztuk a két informatikai rendszerben kezelt adatok körét.

| Az informatikai rendszer megnevezése | Az informatikai rendszer leírása | Adatgazda | A rendszerben kezelt adatok meghatározása |

|---|---|---|---|

| XY | Szociális juttatások rendszere | Szociális Iroda vezetője |

A település szociális juttatásokért folyamodó állampolgárainak személyes adatai Az állampolgárok részére folyósított juttatások megnevezése |

| YZ | Humánpolitikai nyilvántartás | Humánpolitikai Iroda vezetője |

A Hivatal köztisztviselőinek személyes adatai Egyéb, a köztisztviselők hivatali alkalmazásával összefüggő adatok |

Az informatikai rendszerek és az informatikai rendszerekben kezelt adatok biztonsági osztályba sorolása

A következő lépésként – az előbbiekben felállított kárérték táblázatok felhasználásával – meg kell ítélnie az adatgazdának, hogy mekkora kár éri a Hivatalt, hogy ha az informatikai rendszer sértetlensége, rendelkezésre állása vagy az informatikai rendszerben kezelt adat bizalmassága, sértetlensége vagy rendelkezésre állása sérül.

A táblázatunkat kiegészítettük három oszloppal (B, S, R), melyek a bizalmasság, sértetlenség és a rendelkezésre állás adatgazdák által megállapított kárérték szintjeit tartalmazzák.

| Az informatikai rendszer megnevezése | Az informatikai rendszer leírása | Adatgazda | A rendszerben kezelt adatok meghatározása | B | S | R |

|---|---|---|---|---|---|---|

| XY | Szociális juttatások rendszere | Szociális Iroda vezetője | A település szociális juttatásokért folyamodó állampolgárainak személyes adatai | 3 | 3 | 2 |

| Az állampolgárok részére folyósított juttatások megnevezése | 3 | 2 | 2 | |||

| YZ | Humánpolitikai nyilvántartás | Humánpolitikai Iroda vezetője | A Hivatal köztisztviselőinek személyes adatai | 2 | 2 | 1 |

| Egyéb, hivatali alkalmazással összefüggő adatok | 2 | 2 | 1 |

A fenti táblázatban látható, hogy a személyes adatok védelméről szóló törvény alapján különös figyelmet fordítunk a személyes adatok bizalmasságának és sértetlenségének biztosítására.

A rendelkezésre állás szempontjából elmondható, hogy a Szociális juttatások rendszerét napi szinten használják, ügyfélfogadási időben a kiesése nem megengedhető. A Humánpolitikai rendszer, egy belső használatú alkalmazás, ezért akár 1 nap kiesési idő is megengedhető.

A biztonsági osztályba sorolás összesítése

A kapott értékeket a maximum elv alapján összesíteni kell, úgy hogy az alkalmazások bizalmasság, sértetlenség és rendelkezésre állás szerinti kárértékeit nem átlagoljuk, hanem azok maximumát vesszük. Itt már nem szükséges a kezelt adatok és egyéb információk feltüntetése.

| Az informatikai rendszer megnevezése | Az informatikai rendszer leírása | B | S | R | Az informatikai rendszer biztonsági osztálya |

|---|---|---|---|---|---|

| XY | Szociális juttatások rendszere | 3 | 3 | 2 | 3 |

| YZ | Humánpolitikai adatbázis | 2 | 2 | 1 | 2 |

Az alkalmazás biztonsági osztályát összevonva úgy fejezzük ki, hogy a bizalmasság, sértetlenség, rendelkezésre állás hármasból a legnagyobb értéket vesszük.

Informatikai rendszerek jelenlegi biztonsági osztályainak megállapítása

A fentiekben meghatároztuk, hogy a Hivatal két alkalmazásának mi az elvárt biztonsági osztálya. A következőkben meg kell vizsgálnunk, hogy az alkalmazások jelenleg melyik biztonsági osztály előírásait teljesítik.

A vizsgálat elvégzéséhez segítséget nyújt a Nemzeti Elektronikus Információbiztonsági Hatóság által kiadott segédlet, mely itt tölthető le

A segédletben a szervezet azonosító adatainak a megadása és az informatikai rendszer megnevezése után a biztonsági osztályba sorolást kell elvégeznünk.

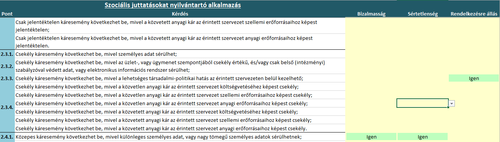

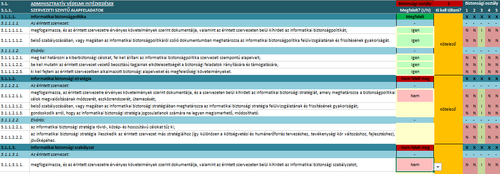

1. ábra NEIH segédlet – Biztonsági osztályba sorolás – részlet

Ezek után 18 oldalon keresztül értékelhetjük az informatikai rendszerünk meglévő logikai védelmi intézkedéseit a konfigurációkezeléstől kezdve a biztonsági eseményekre történő reagálásig befejezve.

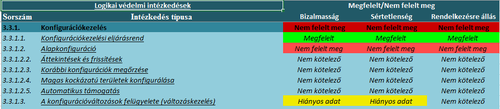

A meglévő logikai védelmi intézkedések hiányosságait a logikai védelmi intézkedések összesítő lapján tekinthetjük át.

2. ábra NEIH segédlet – Logikai védelmi intézkedések összesítése – részlet

Az összesítésben látható, hogy a kötelezően előírt intézkedések az adott választól függően megfelelt (teljesíti a követelményt), nem megfelelt (nem teljesíti a követelmény), illetve hiányosak (nem megfelelő kitöltés) lehetnek.

A nem kötelező mezők értelemszerűen azt jelzik, hogy ezen a biztonsági osztályon az adott követelmény teljesítése nem kötelező.

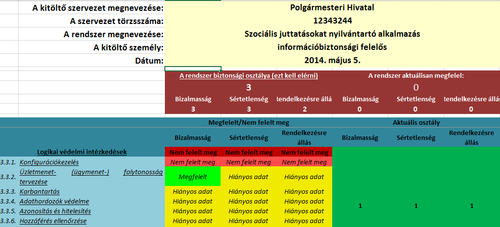

3. ábra NEIH segédlet – Jelenlegi biztonsági osztály – részlet

Az összegzés fülön látható, hogy az informatikai rendszerünk nem éri el az elvárt biztonsági osztályt, tehát a hiányosságokra cselekvési tervet kell készítenünk.

A cselekvési tervet a nem megfelelt jelzéssel ellátott követelményekre kell elkészítenünk. A következőkben egy lehetséges cselekvési terv mintát mutatunk be:

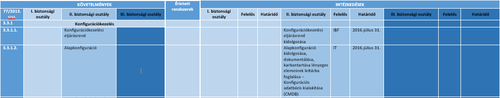

4. ábra Cselekvési terv minta a logikai védelmi intézkedésekhez – részlet

A táblázatban látható, hogy a technológiai vhr követelményei mellé konkrét intézkedéseket rendeltünk felelős és határidő megjelölésével. Határidők megadásánál az Ibtv. által meghatározott fokozatosság elvét követjük (kétévenként kell egy osztályt lépni).

A szervezet biztonsági szintjének megállapítása

Az alkalmazások összevont biztonsági osztálya alapján megállapíthatjuk, hogy bár az Ibtv. alapján a Hivatal minimum biztonsági szintje 2-es, sajnos ezt nem tudjuk tartani, mivel van olyan elektronikus információs rendszerünk, melynek biztonsági osztálya ettől magasabb, ezért a Hivatal biztonsági szintje 3-as.

Az adminisztratív és fizikai védelmi intézkedéseket tehát a 3-as szintnek megfelelően kell kialakítanunk.

A szervezet jelenlegi biztonsági szintjének megállapítása

A szervezet biztonsági szintjének megállapításához szintén a NEIH által kiadott segédletet használjuk. A szervezet jelenlegi biztonsági szintjét úgy tudjuk megállapítani, hogy értékeljük a Hivatal jelenlegi adminisztratív és fizikai védelmi intézkedéseit.

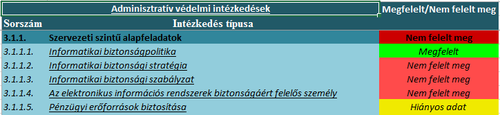

5. ábra NEIH segédlet – Adminisztratív védelmi intézkedések értékelése – részlet

Az adminisztratív védelmi intézkedések hiányosságait az értékelő lapon olvashatjuk.

6. ábra NEIH segédlet – Adminisztratív védelmi intézkedések értékelése – részlet

Cselekvési terv készítése az adminisztratív védelmi intézkedések hiányosságainak pótlására.

A fentiekben látható, hogy a Hivatal rendelkezik informatikai biztonságpolitikával, ugyanakkor nem rendelkezik informatikai biztonsági stratégiával és informatikai biztonsági szabályzattal, valamint nem gondoskodott az információbiztonsági felelős kijelöléséről.

A következő minta cselekvési tervben gondoskodtunk a fentiek pótlásáról:

7. ábra Cselekvési terv minta az adminisztratív védelmi intézkedések pótlására – minta

Az Ibtv. szerint ha a szervezet biztonsági szintje nem éri el az 1-es szintet, akkor annak elérésére 1 év, utána szintenként két év áll a rendelkezésre.

A cselekvési terv készítésekor figyelembe vettük az elektronikus információbiztonságról szóló törvény hatálya alá tartozó egyes szervezetek hatósági nyilvántartásba vételének, a biztonsági események jelentésének és közzétételének rendjéről szóló 73/2013. (XII. 4.) NFM rendelet előírásait is, mely szerint a szervezet az információbiztonsági felelős személyét 2014. február 3-ig be kellett volna jelenteni a NEIH részére.

Az információbiztonsági felelős kijelölése esetében emiatt nem érvényes az 1 éves határidő.

Összefoglalás

A cikkemben bemutattam az Ibtv. által előírt biztonsági osztályba és biztonsági szintbe sorolás folyamatát, azaz biztonsági osztályba soroltam egy nem létező Hivatal két informatikai rendszerét, meghatároztam a Hivatal elvárt biztonsági szintjét és cselekvési terveket készítettem a hiányosságok pótlására.

Misák István információbiztonsági tanácsadó

Kapcsolódó cikk:

Elektronikus információbiztonság a közigazgatásban – Az információbiztonsági törvény végrehajtása